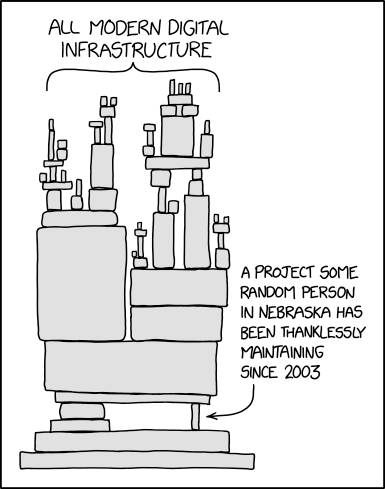

Existe una ilustración del webcómic xkcd (la número 2347) que circula frecuentemente en foros de ingeniería y canales de Slack corporativos. A primera vista, es una broma visual sobre las dependencias de software. En la práctica, es el diagrama arquitectónico más preciso de la economía digital moderna.

La imagen muestra un colosal castillo de bloques apilados, etiquetado como “Toda la infraestructura digital moderna”. Esta estructura, que representa desde los sistemas financieros globales hasta la infraestructura de la nube, se balancea precariamente sobre un único y minúsculo pilar en su base: “Un proyecto que una persona cualquiera en Nebraska ha estado manteniendo sin recibir las gracias desde 2003”.

Durante años, los ingenieros nos reímos de esta viñeta con cierta incomodidad. Sabíamos que era cierta. Sin embargo, no fue hasta hace poco que la industria entera experimentó un escalofrío al ver cómo esa predicción casi provoca uno de los mayores colapsos de ciberseguridad en la historia de internet.

Ilustración original de Randall Munroe (xkcd.com/2347)

Table of contents

Open Table of contents

La Tragedia de los Comunes en el Código Abierto

El ecosistema de desarrollo actual es un triunfo de la colaboración humana. Cuando inicializamos un proyecto, no escribimos algoritmos de compresión de datos ni protocolos de cifrado desde cero; delegamos esa responsabilidad a librerías de código abierto (Open Source).

Este modelo ha democratizado y acelerado la innovación, pero ha ocultado un problema estructural severo: la asimetría del valor extraído frente al valor retribuido. Corporaciones valuadas en billones de dólares construyen sus productos comerciales sobre el trabajo no remunerado de miles de desarrolladores independientes que mantienen el código en su tiempo libre.

Cuando esa “persona en Nebraska” se agota, sufre de burnout o simplemente cambia de intereses, el bloque fundacional de la torre comienza a agrietarse. Y es exactamente en estas grietas donde operan las amenazas modernas.

El Caso xz-utils: La Pesadilla Hecha Realidad

Para entender la gravedad de esta fragilidad estructural, debemos analizar el incidente de xz-utils (CVE-2024-3094), un evento que redefinió nuestra comprensión de los ataques a la cadena de suministro (supply chain attacks).

El Objetivo: Un pilar invisible

xz-utils es una utilidad de compresión de datos omnipresente en sistemas operativos basados en Linux y Unix. Es un componente de tan bajo nivel que la inmensa mayoría de los desarrolladores jamás interactúa directamente con él, pero del cual dependen procesos críticos del sistema operativo.

El creador y mantenedor principal, Lasse Collin, había estado manteniendo el proyecto durante años. Como muchos mantenedores solitarios, Collin enfrentaba presiones constantes, problemas de salud mental y el desgaste natural de lidiar con demandas no remuneradas de una base de usuarios global.

La Ingeniería Social a Largo Plazo

A finales de 2021, un usuario bajo el seudónimo de “Jia Tan” comenzó a contribuir al proyecto. A diferencia de un ataque de fuerza bruta, esta fue una operación de inteligencia meticulosa que duró años.

Jia Tan comenzó enviando parches útiles y legítimos. Simultáneamente, otras cuentas falsas (o sockpuppets) empezaron a presionar a Collin en los foros públicos, quejándose de la lentitud en la revisión de código y exigiendo que se le diera más control a otros desarrolladores. Vulnerable y agotado, Collin cedió. Gradualmente, Jia Tan obtuvo permisos de co-mantenedor y, finalmente, control casi total sobre el repositorio.

La Carga Útil (El Payload)

Una vez en control, Jia Tan introdujo un backdoor (puerta trasera) de una sofisticación técnica aterradora. El código malicioso no estaba en el repositorio principal de GitHub de forma evidente, sino oculto dentro de archivos de prueba binarios aparentemente inofensivos. Durante el proceso de compilación, un script altamente ofuscado extraía y ejecutaba el código malicioso, inyectándolo directamente en OpenSSH (el protocolo estándar para acceder a servidores de forma remota).

El objetivo final era permitir a los atacantes ejecutar código arbitrario con privilegios de administrador en prácticamente cualquier servidor Linux moderno del mundo, sin dejar rastro en los registros.

Salvados por 500 milisegundos

El ataque estuvo a punto de integrarse en las versiones estables de distribuciones mayores como Debian y Red Hat. El desastre global se evitó por pura casualidad.

Andres Freund, un ingeniero de Microsoft, estaba realizando micro-optimizaciones de rendimiento en un sistema Debian cuando notó que los procesos SSH consumían una cantidad inusual de CPU y tardaban aproximadamente 500 milisegundos más de lo normal en completarse.

Su curiosidad profesional lo llevó a investigar ese medio segundo de latencia. Tirando del hilo, Freund desenredó la conspiración, descubrió el backdoor y alertó al mundo apenas semanas antes de que la actualización maliciosa se distribuyera a nivel global.

La Lección Estructural

El caso xz-utils demostró que la amenaza más inminente a nuestra infraestructura digital no es necesariamente una vulnerabilidad criptográfica, sino la explotación sistémica del factor humano en el código abierto.

No podemos depender de que un ingeniero meticuloso note un retraso de 500 milisegundos para salvar el internet. La solución requiere un cambio de paradigma a nivel corporativo e institucional:

- Auditoría de la Cadena de Suministro (SBOM): Las organizaciones deben implementar Listas de Materiales de Software (Software Bill of Materials) estrictas, sabiendo exactamente de qué proyectos dependen y quién los mantiene.

- Financiación Institucional: Las empresas multimillonarias deben tratar el patrocinio de proyectos Open Source no como caridad, sino como un gasto operativo de infraestructura crítica. Pagar por el mantenimiento de las librerías base es tan esencial como pagar la factura de AWS.

- Apoyo al Mantenedor: Debemos reformular cómo se gestionan los proyectos clave, asegurando que componentes críticos de la infraestructura no dependan de un solo individuo no remunerado.

La torre digital en la que habitamos es un milagro de la ingeniería moderna, pero sigue siendo una estructura de cristal. Hasta que la industria no reconozca y remunere el esfuerzo invisible que sostiene la base, seguiremos estando a merced de la fragilidad del pilar de Nebraska.